반응형

문제파일을 받으면 dll파일이 주어집니다.

일단 DIE에 올려보겠습니다...

음.. 네 DLL32입니다.

바로 IDA에 올려볼까요?

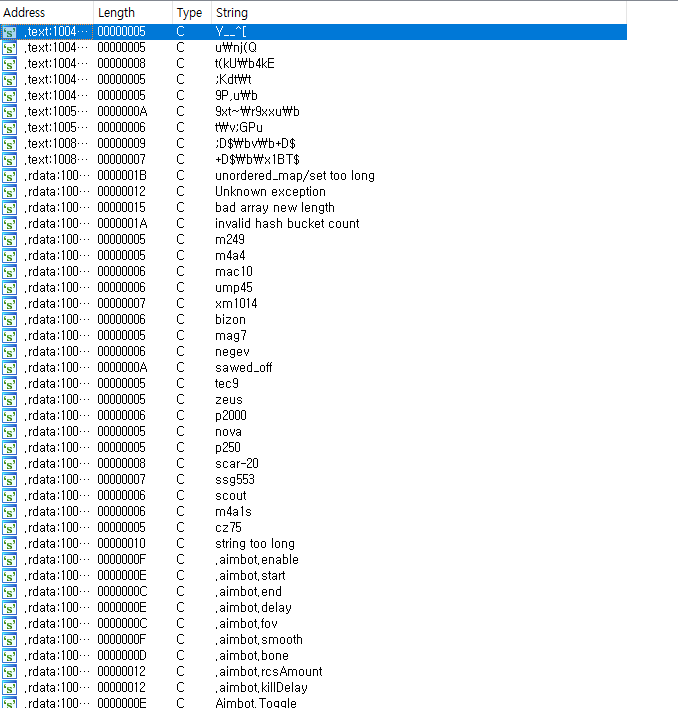

일단 Strings를 쭉 뽑아보니,, aimbot, m4a4, ump45 등 총기명이 보이는 것으로보아...

이 DLL은 에임핵인가보네요!!! Strings를 조금 더 살펴보겠습니다.

글옵 에임핵인가 봅니다 ㄷㄷㄷㄷㄷ 정말 무섭네요.

그런데 저기에 수상한 문자열이 있네요?

did you find flag? 와

cG93Zx ... == 으로 끝나는 문자열이 있었습니다.

역시 base64로 보이는 문자열을 디코딩해주어야 제맛이겠죠?

바로 디코딩 들어가겠습니다.

뭔가를 실행하고 있습니다! powershell로 직접 테스트해볼까요?

플래그 획득 성공하였습니다!

반응형

'Wargame > N0Named' 카테고리의 다른 글

| [Forensics] 메일 찾기 (0) | 2020.08.01 |

|---|---|

| [Forensics] USB (0) | 2020.08.01 |

| [Forensics] 길에서 주어온 만두 (0) | 2020.07.25 |

| [Forensics] 회사 찾기 (50) (0) | 2020.07.25 |